Cybersécurité, Prévention, Intervention et Accompagnement

Les entreprises deviennent des cibles privilégiées pour une forme de malware connue sous le nom de ransomware. Les rançongiciels sont utilisés par les cybercriminels pour geler votre ordinateur ou votre appareil mobile, voler vos données et exiger le paiement d’une « rançon ». Les ransomwares infiltrent les réseaux et les serveurs d’entreprise et les ordinateurs portables ou ordinateurs individuels, entraînant la perte d’informations et de données souvent critiques.

Intervention sur site, Alsace, Lorraine, Vosges, Avec notre partenaire :

Cybersécurité, Prévenir, se Former, intervenir

Les entreprises deviennent des cibles privilégiées pour une forme de malware connue sous le nom de ransomware. Les rançongiciels sont utilisés par les cybercriminels pour geler votre ordinateur ou votre appareil mobile, voler vos données et exiger le paiement d’une « rançon ». Les ransomwares infiltrent les réseaux et les serveurs d’entreprise et les ordinateurs portables ou ordinateurs individuels, entraînant la perte d’informations et de données souvent critiques.

Intervention sur site, Alsace, Lorraine, Vosges, avec notre partenaire :

Gérer un site Web ou encore un e-commerce vous expose aux mails de phishings et autres tentatives de hacking.

Vous recevez des mails de confirmation, de questionnement sur vos produits, tout cela va vous générer un trafique qui ne fera qu’augmenter et au fil du temps, vous prendrez confiance aux mails que vous recevrez et inévitablement vous deviendrez la cible d’une attaque plus ou moins complexe et votre activité sera menacée.

Le fait de beaucoup utiliser une adresse mail la rend populaire dans les milieux du hacking, sans compter si cette adresse est en plus au format contact@nom-de-votresite.fr

En 2021, 54 % des entreprises Françaises ont été victimes d’une cyberattaque. (Baromètre CESIN).

Et pourtant, malgré cela, peu d’entreprises prennent conscience de l’importance du problème. Si vous lisez ces lignes c’est que cela vous interpelle tout de même, alors voici quelques conseils peuvent vous aider à contrecarrer ou limiter les attaques de ransomware :

Former vos utilisateurs.

Les utilisateurs peuvent servir de première ligne de défense pour lutter contre les menaces en ligne et peuvent aider activement à empêcher les logiciels malveillants d’infiltrer le système de l’organisation. Un programme de sécurité solide associé à une formation des utilisateurs sur les signes avant-coureurs, les pratiques de sécurité et les réponses aident énormément à prévenir ces menaces.

Mises à jour

Assurez-vous que tous les appareils professionnels sont mis à jour. Assurez-vous que les solutions antivirus et anti-malware sont configurées pour se mettre à jour automatiquement et effectuer des analyses régulières afin que vos systèmes d’exploitation fonctionnent efficacement.

Intervenir avant que les problèmes de surviennent

Intervenir en amont des problèmes est la meilleure solution. Faire réaliser un audit de vos méthodes de fonctionnement et les protections mises en place est une solution de bon sens. Cet audit, vous pouvez le réaliser vous même, mais nous pouvons également vous accompagner

Mots de Passes

Un mot de passe doit comporter à minima 10 caractères (Majuscule / Minuscule / Caractère spécial / Chiffres, ce nombre doit doit être porté à 12 caractères dans le cas de mots de passes protégeant des accès à des comptes ou des données stratégiques.

Gérer l’utilisation des comptes privilégiés

Limitez la capacité des utilisateurs à installer et à exécuter des applications logicielles sur des périphériques réseau, dans le but de limiter l’exposition de vos réseaux aux logiciels malveillants.

Sauvegardes et restauration

Utilisez un plan de sauvegarde et de récupération des données pour toutes les informations critiques. Les sauvegardes sont essentielles pour réduire l’impact des menaces potentielles de logiciels malveillants. Stockez les données sur un appareil séparé ou hors ligne afin d’y accéder en cas d’attaque par ransomware.

Sensibilisation des équipes

Apprenez vos équipes à se méfier des liens dans les e-mails. Si un e-mail ou un message contextuel contient des liens, il est préférable de ne pas cliquer dessus, sauf si vous êtes certain qu’il est légitime. Soyez prudent lorsque vous ouvrez une pièce jointe ou téléchargez des fichiers à partir d’e-mails que vous recevez, quel que soit leur expéditeur.

Dédier une équipe de réponse à incident

Un bon programme de réponse à incident commence par la constitution d’une bonne équipe ou d'un intervenant tiers. Sans les bonnes personnes, les politiques de sécurité, les processus et les outils ne sont pas grand-chose. Cette équipe vous connait et vous suit, elle peut intervenir plus rapidement et efficacement en cas de problème.

Des solutions techniques existent pour se protéger des attaques

- Améliorez la visibilité de votre environnement informatique en examinant l’état de sécurité des applications installées et la configuration de vos machines.

- Identifiez facilement les comportements des programmes dangereux en collectant et recoupant les événements comportementaux bien au-delà des malwares.

- Détectez rapidement, grâce à des outils, les cyberattaques ciblées grâce à des alertes immédiates.

- Vous devez tenir un journal de ces évènements (Le RGPD vous l’impose).

- Crypter les ordinateurs stratégiques et mobiles

Quels outils de Cybersécurité, quelles solutions pour se protéger ?

Si vous avez mis en place les points cités plus haut, vous avez fait un grand pas dans la sécurité de vos données et donc de votre activité sans que cela ne vous ai couté un centime, juste du temps. Mais du temps il vaut mieux en prendre lorsque tout va bien que de devoir s’occuper de la sécurité une fois que vous êtes sous le feu. Perdre ses accès et ses données génère un stress très important et vecteur de prise de mauvaises décisions.

Un anti virus peut il suffire ?

Ne pas avoir d’anti virus n’est plus naturel avec les systèmes d’exploitations récents… si c’est bien ceux-là que vous utilisez. Les attaques par virus représentent seulement 7 % des menaces alors que les phishings avec malwares sont maintenant à plus de 60 %, cela votre anti virus ne le verra pas forcément venir.

Une machine est infectée des semaines voir des mois avant qu’une attaque se déclare.

A ce stade considérez que toutes les sauvegardes et backup que vous avez pu faire depuis un mois sont devenues suspectes et vous prenez un risque en les réactivant.

Votre cloud, votre disque dur, vos mails et messageries sont infectées et surveillées… Vos données sont exfiltrées et vous avez déjà perdu une bataille.

Quelle différence entre un Anti-Virus (Appelé aussi EPP) et un EDR ?

Qu’est-ce qu’une protection antivirus ou un EPP ?

Une plate-forme de protection des terminaux (EPP) est une solution de sécurité intégrée conçue pour détecter et bloquer les menaces au niveau de l’appareil. En règle générale, cela inclut l’antivirus, l’anti-malware, le cryptage des données, les pare-feu personnels, la prévention des intrusions (IPS) et la prévention des pertes de données (DLP).

L’EPP traditionnel est intrinsèquement préventif, et la plupart de ses approches sont basées sur les signatures – identifiant les menaces en fonction des signatures de fichiers connues pour les menaces nouvellement découvertes. Les dernières solutions EPP ont cependant évolué pour utiliser une gamme plus large de techniques de détection.

Qu’est-ce qu’un EDR ?

Les plates-formes Endpoint Detection and Response (EDR) sont des systèmes de cybersécurité qui combinent des éléments d’antivirus de nouvelle génération avec des outils supplémentaires pour fournir des capacités de détection et d’alerte des anomalies en temps réel, d’analyse médico-légale et de correction des points finaux.

En enregistrant chaque exécution et modification de fichier, changement de registre, connexion réseau et exécution binaire sur les terminaux d’une organisation, EDR améliore la visibilité des menaces au-delà de la portée des EPP.

Faire la distinction entre EPP et EDR est relativement simple – EPP est un mécanisme de défense de première ligne, efficace pour bloquer les menaces connues. L’EDR est la couche de sécurité suivante, fournissant des outils supplémentaires pour traquer les menaces , analyser les intrusions de manière « médico-légale » et répondre rapidement et efficacement aux attaques.

EDR (Endpoint Detection and Response), une sécurité supplémentaire et un avantage certain

WithSecure™ Elements Endpoint Detection and Response est un module de la plateforme de cybersécurité WithSecure™ Elements.

Cette plateforme cloud offre une protection efficace contre les ransomwares et les attaques avancées. Elle regroupe la gestion des vulnérabilités, la gestion automatisée des correctifs, la veille dynamique sur les menaces et l’analyse comportementale continue. Vous pouvez utiliser une ou plusieurs solutions pour atteindre une protection maximale.

La solution a recours à la puissante combinaison du machine Learning et de l’analyse du Big Data en temps réel basée sur le comportement et la réputation pour inscrire automatiquement les détections dans un contexte élargi à même de renseigner le niveau de risque, l’importance des hôtes touchés ou encore le panorama actuel des menaces.

- Vos machines sont analysées en temps réel, par un anti-virus performant.

- Le comportement de votre machine est également analysé, exécution de programmes suspects, failles de sécurités, tentatives d’attaques…

- La machine est isolée du réseau en cas d’attaque ou d’infection grave

- Les mises a jour de vos programmes sont suivies et peuvent réalisées par le système sans que vous ne vous en occupiez.

- Protection de votre Cloud, votre navigation web…

- Les traces de l’attaque sont enregistrées et peuvent vous permettre de remonter le parcourt de l’infection. Cela peut être également très utile pour en apporter la preuve devant un tribunal.

Notre solution : une protection complète à distance

Nous vous proposons une protection managée à distance. Cela signifie que nous nous occupons de tout : installation*, surveillance et intervention en cas de menace, pour une sécurité optimale sans intervention de votre part.

*Le programme vous est envoyé par mail.

Protéger et bloquer la navigation

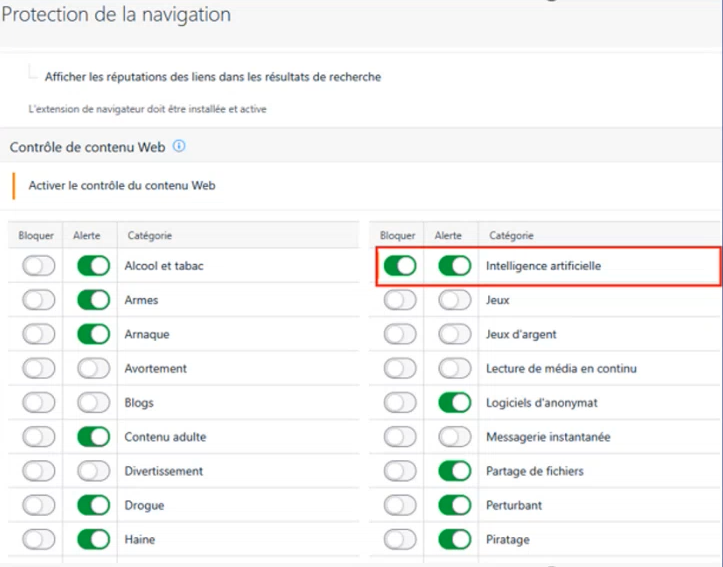

Très finement, il est possible de limiter les contenus de certains sites Web.

Y compris les sites d’intelligence artificielle

Voici les principales nouveautés apportées par WithSecure à ses solutions Endpoint Protection (EPP) et EDR managés en septembre 2025 :

Endpoint Protection (EPP) – Moteur Capricornes

Une mise à jour majeure a été déployée sur le moteur Capricornes, avec des améliorations significatives :

- Optimisation de la base de données et extension de l’apprentissage automatique → meilleure détection avec des fichiers de motifs plus légers

- Réduction de la taille des composants : de 210 Mo à 126 Mo → gain de performance et de bande passante

- Initialisation plus rapide et consommation mémoire réduite → amélioration globale des performances sur les postes

- Déploiement automatique sans intervention manuelle, sur Windows, Mac et Linux

- Connecteur Elements recommandé pour limiter l’accès à Internet sur les environnements multi-endpoints

EDR managé (MDR / XDR)

Même si les détails sont moins nombreux dans cette mise à jour, on note :

- Amélioration des notifications par email pour les services MDR → meilleure réactivité des équipes de sécurité

- Nouveaux rôles dans Elements XDR pour une gestion plus fine des accès et des responsabilités

- Actions automatisées étendues à la sécurité des identités (Entra ID) → réponse plus rapide aux incidents

Ces évolutions visent à rendre les solutions plus légères, plus rapides et plus intelligentes, tout en renforçant la sécurité sans alourdir les systèmes.

En cas d'infection par virus ou malware,

ayez les bons réflexes :

- Isoler rapidement même s’il s’agit d’un isolement total

- Pour préserver les preuves, ne faites pas n’importe quoi.

- Ne faites rien dans la précipitation

- Prenez conseil, sur la plateforme cybermalveillance.gouv.fr (Sur laquelle je suis référencé), vous trouverez une multitude de recommandations et solutions pour sensibiliser vos équipes.

Demande d'intervention, Renseignements...

Interventions sur site, principalement dans le Grand Est :

- Strasbourg

- Colmar

- Nancy

- Saint Dié des Vosges

- Epinal